Cybersécurité en entreprise : prévention et bonnes pratiques

La prévention et cybersécurité en entreprise

Introduction

Logiciels malveillants

Gouvernance et gestion des risques

Prévention et bonnes pratiques

Solutions de sécurité

Sensibilisation et formations

Cybersécurité et DSI

Secteurs et industries spécifiques

Impacts économiques et stratégiques

Cybersécurité et IA

Cybersécurité et cloud

Cybersécurité et IoT

Réglementation

Tendances émergentes

Introduction

Logiciels malveillants

Gouvernance et gestion des risques

Prévention et bonnes pratiques

Solutions de sécurité

Sensibilisation et formations

Cybersécurité et DSI

Secteurs et industries spécifiques

Impacts économiques et stratégiques

Cybersécurité et IA

Cybersécurité et cloud

Cybersécurité et IoT

Réglementation

Tendances émergentes

Dans un monde où le numérique est omniprésent, la cybersécurité devient une préoccupation majeure pour les entreprises de toutes tailles. Les cyberattaques, de plus en plus sophistiquées, ciblent des vulnérabilités dans les systèmes d'information pour voler des données, perturber des opérations et extorquer de l'argent.

Ainsi, à l’occasion des Jeux Olympiques de Paris, les experts en cybercriminalité s’attendaient à une recrudescence conséquente des menaces envers les entreprises. Et Bruno Marie-Rose, directeur de la technologie de Paris 2024, a estimé à plus de 4 milliards, le nombre de tentatives d'attaques possible (en 2021, les JO de Tokyo en avaient déjà dénombré 450 millions). Haute saison oblige, la boutique des Musées nationaux a été la cible d’un ransomware début août 2024 donnant lieu à une enquête.

Les conséquences de telles attaques peuvent se révéler désastreuses, allant de la perte de confiance des clients à des impacts financiers significatifs, voire la cessation d'activités.

Face à ces menaces croissantes, les entreprises doivent impérativement adopter des mesures de cybersécurité robustes et mettre en place des bonnes pratiques pour se prémunir efficacement contre les cyberattaques.

Cet article vise à vous fournir un guide exhaustif des meilleures pratiques en matière de prévention des cyberattaques, fondé sur les recommandations de spécialistes de la cybersécurité et des organismes reconnus tels que l'ANSSI et cybermalveillance.gouv.

En suivant les bonnes pratiques décrites ci-dessous, votre entreprise peut non seulement prévenir les cyberattaques, mais aussi répondre efficacement en cas d'incident, assurant ainsi la continuité de leurs opérations et la protection de ses actifs les plus précieux.

Sommaire

- 01Ces 8 mesures de cybersécurité fondamentales devraient toujours être mises en place

- 02Comment créer une politique de mots de passe robustes ?

- 03Pourquoi les mises à jour et les correctifs logiciels sont si importants ?

- 04Comment mesurer l’efficacité de ses efforts en matière de cybersécurité ?

- 05Recrutez des professionnels qualifiés en cybersécurité !

- 06Comment sensibiliser vos employés aux menaces et bonnes pratiques de cybersécurité ?

- 07L’utilisation de l’authentification multifactorielle (AMF)

- 08Comment sécuriser les accès à distance et donc le télétravail ?

- 09Comment vous protéger contre les ransomwares ?

01 - Ces 8 mesures de cybersécurité fondamentales devraient toujours être mises en place

La cybersécurité en entreprise repose sur l’adoption de mesures fondamentales destinées à protéger les systèmes d’information contre les cyberattaques. Parmi ces mesures, l’utilisation de pare-feu, de logiciels antivirus, de cryptage des données et la réalisation de sauvegardes régulières constituent de véritables piliers sécuritaires. D’autres, moins connues mais tout aussi importantes comme la formation des employés de l’entreprise, l’authentification multifactorielle, la surveillance et la détection des intrusions font également partie des mesures préventives essentielles en matière de cybersécurité.

1 - Le pare-feu

Le pare-feu figure parmi les premières lignes de défense contre les cyberattaques. Il s'agit d'un dispositif de sécurité qui surveille et contrôle le trafic réseau entrant et sortant en fonction de règles de sécurité prédéfinies.

- Les pare-feu peuvent être matériels, logiciels ou une combinaison des deux. Ils jouent un rôle crucial en bloquant les accès non autorisés tout en permettant les communications légitimes. Pour une efficacité maximale, il est essentiel que les règles de pare-feu soient régulièrement mises à jour pour s’adapter aux nouvelles menaces.

- Les pare-feu avancés offrent également des fonctionnalités de filtrage des contenus et des applications, permettant de détecter et de prévenir des attaques plus sophistiquées telles que les intrusions, les logiciels malveillants et les tentatives d’hameçonnage.

- En outre, il est recommandé de segmenter le réseau interne de l'entreprise à l'aide de pare-feu internes afin de limiter les déplacements latéraux des attaquants en cas de compromission.

- L’émergence de l’IA dans le champ de la cybercriminalité a vu émerger des solutions d’IA défensive, avec notamment des pare-feu avancés et des technologies de détection d’intrusion en temps réel, comme l’explique un article récent de Forbes sur la cybercriminalité en 2024.

2 - Le logiciel antivirus

Un logiciel antivirus fiable est indispensable pour protéger les ordinateurs et les réseaux de votre entreprise contre les logiciels malveillants (malwares), y compris les virus, les vers, les chevaux de Troie et les ransomwares.

- Un bon logiciel antivirus détecte, met en quarantaine et élimine ces menaces avant qu'elles ne puissent causer des dommages.

- Pour garantir une protection optimale, il est crucial de maintenir les logiciels antivirus à jour avec les dernières définitions de virus.

- Il est en outre absolument nécessaire de configurer des analyses régulières et automatiques de l’ensemble des systèmes pour détecter toute activité suspecte.

- En complément, les solutions antivirus récentes intègrent des technologies de détection comportementale qui identifient les comportements anormaux des programmes, ce qui permet de neutraliser même les menaces inconnues ou les attaques zero-day, comme celle, célèbre, subie par Microsoft il y a trois ans.

- Cette technique protège les données sensibles contre les accès non autorisés, que ce soit en transit ou au repos.

- Dans l’entreprise, il est vital de crypter non seulement les données stockées sur les serveurs et les bases de données, mais aussi celles transmises sur les réseaux, y compris les emails et les transactions en ligne. D’ailleurs France Num le recommande tout particulièrement pour les PME/TPE.

- Le cryptage des disques durs des ordinateurs portables et des dispositifs mobiles est également vivement conseillé pour prévenir la perte de données en cas de vol ou de perte de l'appareil.

- Notez que l'utilisation de protocoles de sécurité efficaces comme SSL/TLS pour les communications en ligne et l'application de normes de cryptage robustes comme AES (Advanced Encryption Standard) garantissent une protection renforcée contre les tentatives de décryptage par des cybercriminels.

- Pour être efficaces, les sauvegardes doivent être effectuées fréquemment et de manière automatisée.

- Il est également crucial de stocker les sauvegardes dans des emplacements sécurisés et distincts du réseau principal, comme des solutions de stockage dans le cloud ou des dispositifs de stockage hors ligne.

- En outre, il est recommandé de tester régulièrement les procédures de restauration pour s'assurer que les données peuvent être récupérées rapidement et intégralement en cas de besoin.

- Les stratégies de sauvegarde doivent inclure la sauvegarde complète, incrémentielle et différentielle pour optimiser le temps et les ressources tout en assurant une couverture complète des données critiques.

3 - Le cryptage des données

Le cryptage des données est une mesure de sécurité essentielle, qui consiste à convertir des informations lisibles en un format chiffré, accessible uniquement aux personnes possédant la clé de déchiffrement.

4 - Les sauvegardes régulières

La sauvegarde régulière des données est une pratique de sécurité indispensable pour garantir la continuité des opérations en cas de cyberattaque, de défaillance matérielle ou de toute autre catastrophe. Les sauvegardes permettent de restaurer les données à partir d'un point de sauvegarde récent, minimisant ainsi les pertes de données.

5- La formation des employés

La formation des employés est une composante cruciale de toute stratégie de cybersécurité. Les cyberattaques exploitent souvent les faiblesses humaines, comme les erreurs de jugement ou le manque de connaissances en matière de sécurité.

- Une formation continue et régulière permet aux employés de reconnaître et de réagir adéquatement aux menaces telles que le phishing, les ransomwares et les autres types d'attaques. Les programmes de formation doivent inclure des modules sur les bonnes pratiques en matière de création et de gestion de mots de passe, l'identification des emails suspects, l'utilisation sécurisée des dispositifs personnels et professionnels, ainsi que les procédures à suivre en cas de suspicion de cyberattaque.

- En outre, la simulation d'attaques, comme des campagnes de phishing internes, peut aider à tester et à renforcer la vigilance des employés.

- La sensibilisation des employés ne doit pas être ponctuelle mais intégrée de manière continue à travers des ateliers, des séminaires et des mises à jour régulières sur les nouvelles menaces et techniques de protection.

6 - L’authentification multifactorielle (AMF)

L'authentification multifactorielle (AMF) est une méthode de sécurité qui nécessite plusieurs formes de vérification avant de permettre l'accès à un système. En ajoutant une couche de sécurité supplémentaire, l'AMF réduit considérablement le risque de compromission des comptes en cas de vol ou de fuite de mots de passe.

7 - La mise en place de politiques de sécurité

Parallèlement, la mise en place de politiques de sécurité claires et bien définies est essentielle pour régir l'utilisation des technologies et des informations au sein de l'entreprise.

- Ces politiques doivent couvrir divers aspects tels que la gestion des mots de passe, l'accès aux ressources informatiques, l'utilisation des dispositifs personnels pour le travail, la sécurité des données et des communications, et les procédures à suivre en cas d'incident de sécurité. Les politiques de sécurité doivent être communiquées clairement à tous les employés et régulièrement mises à jour pour refléter les évolutions des menaces et des technologies.

- Une politique de sécurité bien élaborée et respectée aide à établir une culture de sécurité robuste au sein de l'entreprise.

8 - La surveillance et la détection des intrusions

La surveillance et la détection des intrusions sont essentielles pour identifier et répondre rapidement aux activités malveillantes avant qu'elles ne causent des dommages significatifs.

- Les systèmes de détection des intrusions (IDS) et les systèmes de prévention des intrusions (IPS) jouent un rôle crucial dans cette démarche.

- Un IDS surveille le réseau et les systèmes pour détecter des signes d'intrusion, tandis qu'un IPS peut prendre des mesures automatisées pour prévenir l'intrusion dès qu'elle est détectée.

- Ces systèmes utilisent diverses techniques, telles que l'analyse des signatures d'attaques connues, l'analyse comportementale pour repérer des activités anormales et des méthodes heuristiques pour identifier des menaces potentielles.

Des solutions de surveillance continue

Il est également important de mettre en place des solutions de surveillance continue qui offrent une visibilité en temps réel sur l'activité réseau et les systèmes informatiques. Ces solutions comprennent des tableaux de bord de sécurité, des alertes automatisées et des rapports détaillés, qui aident les équipes de sécurité à comprendre et à réagir de manière proactive.

Les journaux d’audit détaillés pour les data

En complément, la mise en place de journaux d'audit détaillés et de solutions de gestion des informations et des événements de sécurité (SIEM), principal constituant d'un SOC - Security Operating Center - permet de corréler et d'analyser les données provenant de diverses sources pour une détection plus précise des intrusions et une réponse plus rapide aux incidents.

Ces mesures, combinées aux pratiques fondamentales de cybersécurité, constituent une approche intégrée pour protéger les actifs numériques, assurer la continuité des opérations et maintenir la confiance des clients et des partenaires commerciaux.

02 - Comment créer une politique de mots de passe robustes ?

Face à des cyberattaques de plus en plus sophistiquées, la sécurité des accès aux systèmes informatiques est cruciale. Une des premières lignes de défense pour votre entreprise réside dans la création de politiques de mots de passe robustes.

Comment alors établir des critères pour des mots de passe forts, encourager l'utilisation de gestionnaires de mots de passe, déterminer la fréquence de changement des mots de passe et sensibiliser les employés à l'importance de ces pratiques pour assurer une sécurité optimale ?.

Quels critères pour des mots de passe forts ?

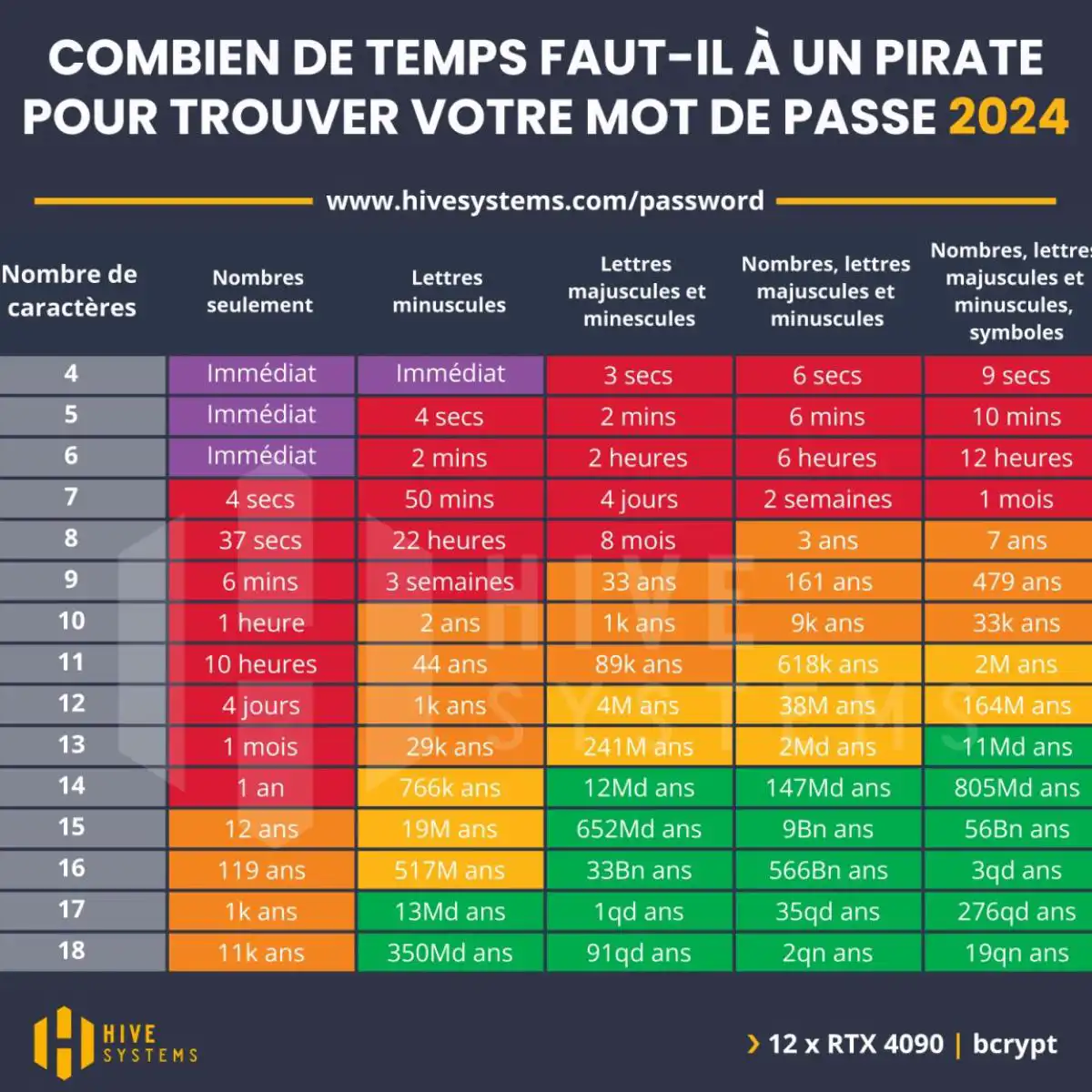

Pour créer des politiques de mots de passe robustes, votre entreprise doit d'abord définir des critères stricts pour la création de mots de passe forts. Un mot de passe robuste doit comporter un minimum de douze caractères, avec une combinaison de majuscules et minuscules, de chiffres et de caractères spéciaux. Ces critères augmentent la complexité des mots de passe, rendant plus difficile leur décryptage par des cybercriminels.

L’indispensable gestionnaire de mots de passe

En parallèle, l'utilisation de gestionnaires de mots de passe est fortement recommandée. Ces outils permettent aux utilisateurs de générer, stocker et gérer des mots de passe complexes sans avoir à les mémoriser, réduisant ainsi le risque d'utilisation de mots de passe faibles ou réutilisés

À quelle fréquence changer vos mots de passe ?

Autre aspect crucial : la fréquence de changement des mots de passe. Votre politique de sécurité doit imposer un renouvellement régulier des mots de passe, idéalement tous les trois à six mois. Cette pratique limite la période pendant laquelle un mot de passe compromis peut être utilisé par un attaquant.

Pour autant, il est important de trouver un équilibre pour éviter la surcharge des utilisateurs, pouvant inciter une gestion de mots de passe moins sécurisée.

Selon une étude de Hive Systems en 2024, un hacker mettrait environ 11 milliards d’années pour craquer un mot de passe de 13 caractères incluant majuscules, minuscules, chiffres et caractères spéciaux, alors qu’il n’aurait besoin que d’un mois en moyenne pour trouver un mot de passe de seulement 7 caractères.

Comment sensibiliser vos employés à l’importance des mots de passe sécurisés ?

Vos collaborateurs doivent absolument intégrer l'importance de mots de passe sécurisés. Il est indispensable que votre entreprise organise régulièrement des sessions de formation pour éduquer son personnel au sujet des risques associés à des mots de passe faibles et aux meilleures pratiques à adopter.

Ces sessions incluront des explications sur la nécessité des mots de passe forts, sur l’utilisation des gestionnaires de mots de passe, et sur le besoin de renouvellement régulier, crucial pour la sécurité globale de votre entreprise.

En inculquant une culture de sécurité et en disposant des outils nécessaires, votre entreprise s'assure que sa politique de mots de passe est respectée et efficace.

03 - Pourquoi les mises à jour et les correctifs logiciels sont si importants ?

Face à la recrudescence des cybermenaces, il est fondamental de maintenir vos systèmes à jour pour vous protéger efficacement. La question se pose donc : que se passe-t-il si mon entreprise n’opère pas les mises à jour et les correctifs logiciels recommandés ?

Logiciels non actualisés : quels sont les risques ?

Des logiciels qui ne sont pas mis à jour présentent des vulnérabilités et des risques considérables. Chaque jour, des failles de sécurité sont découvertes dans les systèmes d'exploitation et les applications, offrant des opportunités aux cybercriminels pour exploiter ces faiblesses.

En France, une marque de trottinettes en libre service a vécu un souci avec sa flotte. En effet, une faille système permettait par exemple de déverrouiller l’engin sans mot de passe. C’est une mise à jour qui a permis de corriger le problème (source : cybermalveillance.gouv.fr).

Ces vulnérabilités permettent surtout l'accès non autorisé à des données sensibles, l'installation de logiciels malveillants ou la perturbation des opérations commerciales. En négligeant les actualisations, votre entreprise s'expose à des cyberattaques potentiellement dévastatrices.

Comment mettre à jour ses logiciels ?

Pour atténuer ces risques, il est essentiel de mettre en place des procédures de mise à jour rigoureuses. Ces méthodes englobent une veille constante des nouvelles actualisations, l'évaluation de leur impact potentiel, et la planification de leur déploiement de manière à minimiser les interruptions des activités quotidiennes. Une gestion proactive des mises à jour garantit que les systèmes restent protégés contre les menaces actuelles et émergentes.

Automatisez vos mises à jour !

L’un des moyens les plus efficaces de s’assurer de l’actualisation de ses logiciels est de mettre en place leur automatisation. C’est en effet la solution la plus efficace pour s'assurer que les correctifs sont appliqués rapidement et uniformément. Les outils d'automatisation gèrent et centralisent les mises à jour, assurant que tous les systèmes et logiciels de l'entreprise reçoivent les correctifs nécessaires dès leur disponibilité.

Cette automatisation réduit la charge de travail des équipes informatiques et minimise les risques liés aux retards dans l'application des correctifs. En combinant des procédures de gestion solides avec des outils d'automatisation, votre entreprise peut maintenir un niveau de sécurité élevé et se protéger efficacement des cybermenaces.

04 - Comment mesurer l’efficacité de ses efforts en matière de cybersécurité ?

L’une des pratiques les plus efficaces en matière de prévention de cybersécurité consiste à trouver des méthodes et des outils précis, fiables et pertinents pour évaluer la performance et l'efficience des mesures de sécurité en place. Il s'agit de déterminer les indicateurs, les processus d'évaluation et les pratiques de tests appropriés, permettant à une entreprise de quantifier et d'analyser l'impact réel de ses initiatives de cybersécurité. Autrement dit de pouvoir répondre à la question : Est-ce que les mesures que nous avons mises en place pour prévenir une cyberattaque sont efficaces - ou pas ?

Les indicateurs clés de performance (KPI) pour la stratégie de cybersécurité de votre entreprise

Les indicateurs de performance (KPI) de cybersécurité jouent un rôle crucial dans cette évaluation. Ces KPI, comme le nombre d'incidents détectés, le temps de réponse aux incidents, et le taux de réussite des tentatives de phishing, fournissent des données quantifiables, qui permettent de suivre et d'analyser les performances des mesures de sécurité mises en place.

En surveillant ces indicateurs, votre entreprise peut identifier les domaines nécessitant des améliorations et ajuster ses stratégies en conséquence.

Audits de sécurité, la régularité paie !

Les audits de sécurité réguliers sont également indispensables pour mesurer l'efficacité des dispositifs de cybersécurité. Ces audits, réalisés par des experts internes ou externes, évaluent la conformité des systèmes et des processus par rapport aux normes de sécurité établies. Ils permettent de détecter les vulnérabilités potentielles, de vérifier l'application des politiques de sécurité et de recommander des actions correctives pour renforcer la posture de sécurité globale de l'entreprise.

À quoi servent les tests de pénétration (ou pentests) ?

Les tests de pénétration, ou pentests, constituent une autre méthode essentielle pour évaluer la robustesse des systèmes de sécurité.

En simulant des attaques réelles, ces tests permettent d'identifier les faiblesses exploitables dans les infrastructures informatiques. Les résultats des pentests fournissent des informations précieuses sur les points d'entrée possibles pour les cybercriminels et aident les entreprises à renforcer leurs défenses avant qu'une véritable attaque ne survienne.

Et les rapports de sécurité et d’analyses ?

Les rapports de sécurité et analyses complètent ce dispositif en offrant une vue d'ensemble des performances de cybersécurité. Ces rapports, générés à partir des données collectées par les outils de surveillance et les audits, fournissent des insights détaillés sur les tendances des menaces, les incidents survenus et les mesures de réponse adoptées. Ils constituent une base essentielle pour la prise de décision stratégique et l'amélioration continue des pratiques de sécurité de l’entreprise.

05 - Recrutez des professionnels qualifiés en cybersécurité !

L’un des meilleurs moyens pour votre entreprise de lutter contre les cybermenaces est de recruter un ou des professionnels qualifiés en cybersécurité. Votre problématique est claire : comment identifier, attirer et recruter des experts en cybersécurité possédant les compétences nécessaires pour anticiper et contrer efficacement les cyberattaques ?

Cette question soulève la nécessité de définir des critères de recrutement spécifiques, de reconnaître les certifications pertinentes, de considérer l'usage de prestataires spécialisés et de s'engager activement dans le réseautage et les forums spécialisés pour rester à la pointe de l'innovation en cybersécurité.

Les critères de recrutement et les qualifications

Pour recruter les meilleurs experts en cybersécurité, la priorité est d’abord de bien clarifier les critères prioritaires et de lister les qualifications spécifiques requises.

Les entreprises doivent rechercher des candidats avec :

Parmi les critères et qualifications recherchées figurent notamment :

- Bien connaître les systèmes d'information : les réseaux, les bases de données et les systèmes d'exploitation.

- Avoir déjà pris part à des projets de gestion des incidents ou des tests de pénétration.

- Se montrer compétent en analyse des risques et savoir mettre en œuvre des mesures de sécurité.

- Pouvoir travailler sous pression.

- Être capable de vulgariser son discours, c’est-à-dire d’évoquer des concepts techniques à des parties prenantes non techniques.

En savoir plus sur le rôle, les missions, et les formations requises du DSI, figure clé au sein des entreprises, dans notre dossier Cybersecurité et DSI

CISSP, CISM, CEH : des certifications de cybersécurité reconnues

Ces trois certifications jouent aussi un rôle clé dans l'identification de talents compétents, car elles attestent d'un niveau de compétences élevé et d'un engagement continu à se tenir informé des meilleures pratiques en matière de cybersécurité.

Le CISSP (Certified Information Systems Security Professional*)

La certification CISSP, délivrée par l'ISC, est l'une des plus respectées dans le domaine. Elle couvre huit aspects fondamentaux de la cybersécurité, allant de la sécurité des actifs à la cryptographie, et exige des candidats qu'ils possèdent une expérience professionnelle significative et qu'ils réussissent un examen rigoureux.

* Professionnel certifié en sécurité des systèmes d'information

CISM (Certified Information Security Manager*)

La certification CISM dispensée par l'ISACA se concentre sur la gestion de la sécurité de l'information. Elle est particulièrement utile pour les professionnels qui doivent aligner les objectifs de la cybersécurité avec les objectifs commerciaux de l'entreprise. Les candidats doivent démontrer une expérience en gestion de la sécurité de l'information et réussir un examen qui évalue leur capacité à concevoir, gérer et évaluer les programmes de sécurité de l'information.

* Manager certifié dans la sécurité des systèmes d'information

CEH (Certified Ethical Hacker*)

La certification CEH, délivrée par l'EC-Council valide les compétences des professionnels dans l'identification et l'exploitation des vulnérabilités des systèmes de manière légale et éthique. Les détenteurs de la certification CEH sont formés aux techniques de hacking éthique, leur permettant de comprendre et d'anticiper les tactiques utilisées par les cybercriminels pour mieux protéger les systèmes d'information.

* hacker éthique certifié

Des experts de cybersécurité externes

Quand vous ne disposez pas des ressources expertes en cybersécurité en interne, allez les chercher à l’extérieur ! Ces prestataires offrent une expertise spécialisée et peuvent fournir des services de surveillance, de réponse aux incidents et de conseil en matière de sécurité, permettant ainsi aux entreprises de bénéficier de compétences pointues sans toutes les charges structurelles à ajouter, liées à un recrutement interne. Voici quelques éléments qui vont aideront à bien choisir votre prestataire externe.

Le partage d’informations via votre réseau, les forums et lors d’événements spécialisés

Enfin, le réseautage et la participation à des forums et événements spécialisés de type salons sont essentiels pour rester à jour sur les tendances et les innovations en cybersécurité.

En participant à des conférences, des ateliers et des groupes de discussion, les entreprises peuvent non seulement renforcer les compétences de leurs équipes existantes mais aussi identifier des talents prometteurs et établir des relations avec des experts du secteur. En combinant ces approches, les entreprises peuvent efficacement trouver et recruter des professionnels qualifiés en cybersécurité, renforçant ainsi leur capacité à protéger leurs systèmes et leurs données contre les menaces croissantes.

06 - Comment sensibiliser vos employés aux menaces et bonnes pratiques de cybersécurité ?

L'humain représente souvent le maillon le plus faible de la chaîne. La sensibilisation de vos collaborateurs aux menaces de cybersécurité et la transmission des bonnes pratiques est cruciale pour renforcer la posture de sécurité globale de l'organisation. De bons experts en cybersécurité constituent un atout compétitif considérable pour une entreprise – ou à l’inverse, de mauvaises recrues peuvent représenter le maillon le plus faible de sa chaîne de cybersécurité.

Comment les entreprises peuvent-elles efficacement éduquer et former leurs employés pour qu'ils deviennent des acteurs de la défense contre les cyberattaques ? Les quatre bonnes pratiques suivantes sont les plus usitées.

Organisez des programmes de formation réguliers

Première mesure, et elle est primordiale ! Ces formations doivent couvrir les bases de la cybersécurité, les types de menaces courantes comme le phishing et les ransomwares, et les mesures de prévention à adopter.

Par exemple, une entreprise organise des sessions trimestrielles où des experts en cybersécurité expliquent les dernières menaces et montrent comment les identifier et y réagir. Puis des modules de formation en ligne permettent aux employés de suivre ces cours à leur propre rythme, assurant ainsi une couverture complète.

Diffusez des campagnes de sensibilisation internes

En complément, des campagnes d’information en interne jouent un rôle clé dans la promotion de la vigilance continue. Affiches, newsletters, réunions, séminaires et emailings réguliers rappellent les meilleures pratiques de cybersécurité.

Par exemple, une entreprise diffuse une communication mensuelle contenant des conseils sur la création de mots de passe forts, l'importance des mises à jour logicielles, et des anecdotes sur des incidents de sécurité récents et comment ils ont été évités ou résolus.

Simulez des attaques pour mieux réagir

Les simulations d'attaques, telles que les campagnes de phishing et les tests de ransomwares, sont des outils puissants pour tester et renforcer la préparation de votre entreprise.

En simulant des attaques réelles, vous pouvez évaluer la réactivité de vos employés et identifier vos éventuels points faibles.

Par exemple, une entreprise envoie des emails de phishing fictifs et suit le nombre d'employés qui cliquent sur des liens suspects. Ceux qui tombent dans le piège peuvent ensuite recevoir une formation supplémentaire pour améliorer leur vigilance.

Ressources en lignes et kits de sensibilisation

Enfin, nombre de ressources en ligne et de kits de sensibilisation peuvent venir compléter vos efforts.

Des sites comme Cybermalveillance.gouv offrent une multitude de ressources gratuites, y compris des guides pratiques, des vidéos et des quiz interactifs, faciles à intégrer aux programmes de formation interne.

Les entreprises peuvent également distribuer des kits de sensibilisation contenant des brochures, des infographies et des supports de formation interactifs, pour aider les employés à comprendre les risques et à adopter les bonnes pratiques au quotidien.

07 - L’utilisation de l’authentification multifactorielle (AMF)

La sécurisation des accès aux systèmes d'information est une priorité majeure pour votre entreprise. L'authentification par mot de passe seule ne suffit plus à protéger efficacement les comptes contre les cybercriminels.

Comment les entreprises peuvent-elles renforcer la sécurité de leurs systèmes ? L'authentification multifactorielle (AMF) compte parmi les solutions les plus robustes pour améliorer la sécurité des accès.

L’AMF, comment ça marche ?

L'un des principaux avantages de l'authentification multifactorielle (AMF) est qu'elle ajoute une couche de protection supplémentaire contre le piratage de comptes.

En combinant plusieurs facteurs d'authentification, l'AMF réduit considérablement le risque qu'un attaquant puisse accéder à un compte même s'il parvient à obtenir le mot de passe.

Ainsi, même si un mot de passe est compromis par une attaque de phishing par exemple, l'accès sera toujours protégé par un second facteur, tel qu'un code envoyé par SMS ou une application d'authentification.

Quels types de facteurs d'authentification utilisés dans l'AMF?

Chaque type d’authentification utilisé dans l’AMF ajoute un niveau de sécurité supplémentaire.

Les facteurs les plus courants incluent quelque chose que l'utilisateur connaît (comme un mot de passe ou un code PIN), quelque chose que l'utilisateur possède (comme un téléphone mobile recevant un code SMS ou utilisant une application d'authentification), et quelque chose que l'utilisateur est (comme une empreinte digitale ou une reconnaissance faciale).

Par exemple, une entreprise peut mettre en œuvre une solution d'AMF qui combine un mot de passe avec un code généré par une application d'authentification mobile comme Google Authenticator, ou une méthode biométrique comme l'empreinte digitale pour des accès sensibles.

Comment mettre en œuvre l’AMF ?

La mise en œuvre de l'AMF dans les systèmes d'entreprise nécessite une planification minutieuse pour assurer une intégration fluide et une adoption par tous les utilisateurs. Il est crucial de choisir des solutions d'AMF compatibles avec les systèmes et applications existants, et de s'assurer que l'interface utilisateur est intuitive pour minimiser la résistance à l'utilisation.

Ainsi, une entreprise peut déployer une solution AMF centralisée qui s'intègre avec les services de gestion d'identité existants, permettant ainsi une gestion cohérente des accès pour tous les employés.

La formation et la communication sont également essentielles pour impliquer les utilisateurs face à l'importance de l'AMF et les guider dans le processus de configuration.

08 - Comment sécuriser les accès à distance et donc le télétravail ?

Avec l'augmentation du télétravail, la sécurisation des accès à distance est devenue primordiale. Les salariés travaillant en dehors du bureau présentent un risque accru d'attaques, car ils peuvent utiliser des réseaux non sécurisés et des dispositifs personnels.

L'utilisation de réseaux privés virtuels (VPN), l'authentification multifactorielle (AMF), et des politiques de sécurité strictes pour les accès à distance sont nécessaires pour assurer que les communications et les données restent protégées, même quand le travail prend une forme hybride.

Utilisez des VPN sécurisés

L'utilisation de VPN sécurisés est essentielle pour protéger les communications entre les collaborateurs distants et le réseau de l'entreprise. Les VPN (Virtual Private Networks*) chiffrent les données transmises, empêchant ainsi les interceptions par des cybercriminels. Ils permettent aux employés de se connecter en toute sécurité au réseau interne, comme s'ils étaient physiquement présents au bureau.

* Réseaux privés virtuels

Renforcez vos politiques de sécurité pour les dispositifs personnels

En plus des VPN, il est crucial de mettre en place des politiques de sécurité strictes pour les dispositifs personnels utilisés par les employés pour accéder aux ressources de l'entreprise. Ces politiques doivent inclure des directives sur l'utilisation de logiciels antivirus, des règles pour les mises à jour régulières des systèmes et des applications, et l'interdiction de l'utilisation de dispositifs non approuvés.

Surveillez les accès distants

Enfin, la surveillance des accès distants joue un rôle clé dans la protection des systèmes de votre entreprise. Il est nécessaire de mettre en place des solutions qui surveillent et enregistrent les tentatives de connexion à distance, détectant ainsi toute activité suspecte. Les systèmes de gestion des informations et des événements de sécurité (SIEM) peuvent être utilisés pour analyser ces données en temps réel, permettant une réponse rapide aux anomalies et aux tentatives d'accès non autorisées.

En combinant l'utilisation de VPN sécurisés, des politiques de sécurité rigoureuses pour les dispositifs personnels, et une surveillance proactive des accès distants, les entreprises peuvent assurer une protection efficace de leurs ressources numériques, même en situation de télétravail.

09 - Comment vous protéger contre les ransomwares ?

Les ransomwares, ou en français rançongiciels, représentent une menace sérieuse pour votre entreprise, mais des mesures proactives peuvent réduire significativement les risques.

Prévention et détection des ransomwares

La prévention et la détection des ransomwares sont les premières lignes de défense. Votre entreprise doit installer et maintenir à jour des logiciels antivirus et anti-malware robustes, capables de détecter et de bloquer les ransomwares avant qu'ils ne puissent s'installer sur vos systèmes.

De même, l'implémentation de solutions de détection des comportements anormaux peut identifier les activités suspectes en temps réel, permettant une intervention rapide.

Vos stratégies de sauvegarde et de restauration

Réaliser des sauvegardes régulières et les stocker de manière sécurisée, idéalement hors ligne ou dans un environnement distinct, pour éviter qu'elles ne soient également chiffrées par les ransomwares est l’une des meilleures pratiques de prévention des cyberattaques. Les tests réguliers de restauration garantissent que les données puissent être récupérées rapidement et intégralement.

Reconnaître les vecteurs d'attaque courants, l’affaire de tous

Comme toujours en matière de prévention des cyberattaques d’entreprise, la sensibilisation de vos salariés aux vecteurs d'attaque courants est indispensable pour réduire les risques d'infection. Vos collaborateurs doivent être formés continuellement à reconnaître les emails de phishing, les pièces jointes suspectes, et les liens malveillants.

Par exemple, l’utilisation de plus en plus courante de l’intelligence artificielle pour peaufiner les cyberattaques peut rendre la détection difficile. En effet, l’IA fait du phishing un outil vraiment redoutable.

En simulant des attaques et en fournissant des formations régulières, les entreprises peuvent renforcer la vigilance de leur personnel.

****

D’autres bonnes pratiques utilisées par les entreprises pour lutter efficacement contre les cyberattaques sont développées dans notre centre de ressources dédié à la cybersécurité en entreprise. Vous pouvez notamment retrouver les contenus suivants :

- Les types de cyberattaques les plus courants

- Les technologies et outils les plus utilisés par les entreprises en matière de cybersécurité

- Les défis spécifiques de la cybersecurité pour les PME et TPE

- Législations et réglementations en matière de cybersécurité

Consultez les chapitres du guide de la cybersécurité en entreprise

Un guide complet vous propose un aperçu des meilleures pratiques pour protéger votre entreprise.

Les types de cyberattaques d’entreprises les plus courants et comment s'en prémunir

Créer une culture de sécurité, assurant ainsi la protection des actifs numériques et la résilience face aux cyberattaques.

Une vue d'ensemble des technologies et solutions de sécurité essentielles pour protéger les entreprises.

Les outils nécessaires pour développer une stratégie de sensibilisation et de formation à la cybersécurité

Le rôle, les missions, les compétences, les types d'entreprises dans lesquelles un DSI peut opérer

Les défis de la cybersécurité en entreprise dans la santé, l’industrie et la finance

Les enjeux de ce nouveau paysage de la cybersécurité à l'ère de l'IA

Mettre en place une stratégie de sécurité robuste et adaptée à ce nouvel environnement de Cloud

les meilleures pratiques et solutions pour sécuriser efficacement votre écosystème IoT

Quelles réglementations et directives en matière de cybersécurité pour les entreprises

Anticiper les tendances de la cybersécurité pour protéger les actifs de son organisation